(Washington, DC) – Las fuerzas del orden de Estados Unidos han utilizado la distribución encubierta de teléfonos para supervisar a sospechosos de actividades delictivas, lo que plantea preocupaciones en cuestiones de derechos, dijo hoy Human Rights Watch. El Departamento de Justicia debería divulgar sus políticas con respecto a la táctica y revelar si está empleando esa medida actualmente.

Human Rights Watch ha identificado dos formas de esta técnica que la Administración para el Control de Drogas (DEA, por sus siglas en inglés) ha utilizado o, según sugiere la evidencia, ha contemplado utilizar. Una involucraba la venta encubierta de dispositivos BlackBerry cuyas claves de encriptación individuales estaban en manos de la DEA, lo que permitía a la agencia descifrar mensajes enviados y recibidos por sospechosos. La segunda, puede haber implicado la instalación de software de monitoreo en una cantidad importante de teléfonos antes de intentar ponerlos en manos de sospechosos de actividades delictivas, tal como se describe en un correo electrónico interno no notificado anteriormente perteneciente a la compañía de software de vigilancia Hacking Team,.

“Poner en circulación un teléfono inteligente cuya seguridad ha sido comprometida podría crear riesgos de privacidad y seguridad para cualquiera que finalmente use ese dispositivo y podría poner en peligro la libertad de expresión”, dijo Sarah St.Vincent, investigadora de seguridad nacional y vigilancia estadounidense de Human Rights Watch. “¿Quién va a hablar libremente por teléfono si tiene que preocuparse de si está intervenido o no?”

Ambas técnicas para distribuir teléfonos intervenidos plantean inquietudes sobre los derechos humanos para una gama más amplia de usuarios de teléfonos inteligentes, entre ellos activistas pacíficos cuyos grupos pueden estar en riesgo de ser controlados por el gobierno y las personas no sospechosas que hayan adquirido uno de los teléfonos intervenidos. También plantean preguntas sobre qué salvaguardias de derechos está aplicando el gobierno si la táctica sigue en uso.

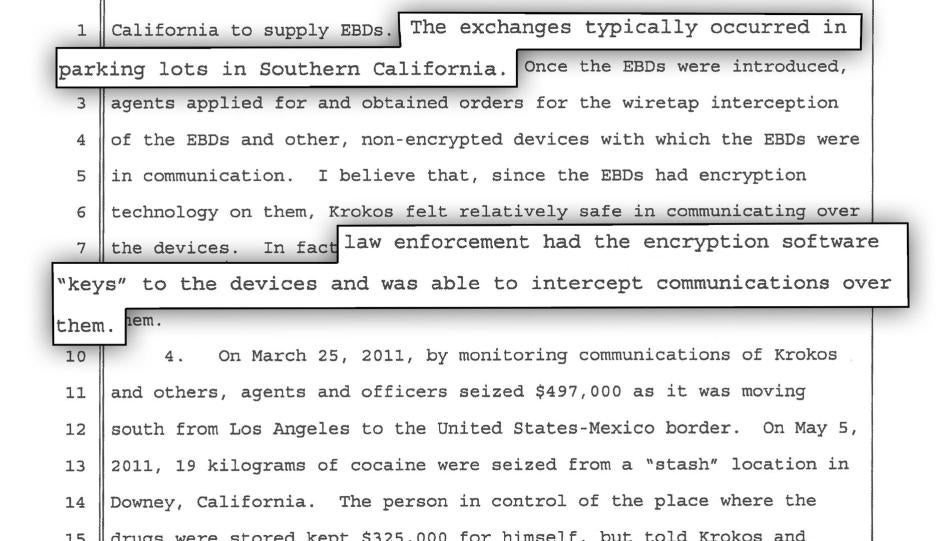

El uso por parte de la DEA de la primera técnica queda revelada en los documentos judiciales presentados en 2012 y 2014 durante el enjuiciamiento en el sur de California de una presunta red de narcotráfico. Entre los traficantes figuraba John Krokos, un ciudadano canadiense que las autoridades creían que estaba involucrado en el contrabando de cocaína entre EE.UU., México y Canadá. A principios de 2010, Krokos y algunos de sus socios comenzaron a comprar dispositivos BlackBerry encriptados de una fuente en California sin darse cuenta de que era una agente encubierta de la DEA, según lo informado por primera vez por los periódicos Arizona Daily Sun y Vancouver Sun, pero examinados aquí en detalle por primera vez. EE.UU. también utilizó a un agente encubierto para venderle al círculo de Krokos algunos dispositivos BlackBerry encriptados en México a fines de 2009, aunque la afiliación institucional de ese agente no está clara.

Después de que los miembros del círculo de Krokos fueran arrestados, el gobierno reveló que tenía claves de cifrado que le permitían descifrar los mensajes que los agentes interceptaban de los dispositivos. Una declaración jurada indica que las comunicaciones interceptadas incluían el contenido de correos electrónicos.

Unos documentos presentados ante el tribunal sugieren que, al menos desde mediados de 2010, los agentes obtuvieron órdenes de escuchas telefónicas para el monitoreo en tiempo real de los dispositivos comprometidos. Sin embargo, los documentos disponibles no mencionan si un tribunal autorizó la distribución de dichos dispositivos. La DEA también intentó evitar que los sospechosos comprasen dispositivos BlackBerry encriptados y no intervenidos de otros vendedores, lo que implicó organizar la interceptación de envíos de dichos dispositivos en México.

Los documentos disponibles no sugieren que BlackBerry estuviera al corriente sobre estas actividades. En respuesta a una solicitud de comentarios, BlackBerry le dijo a Human Rights Watch que no había participado en la investigación de Krokos. Dijo que los clientes que compran dispositivos BlackBerry (en este caso, aparentemente el gobierno de EE.UU.) reciben las claves para la encriptación utilizada en esos dispositivos individuales.

La compañía declaró además que no posee copias de las claves de encriptación para los dispositivos que produce y que, por lo tanto, no habría podido proporcionarlas al gobierno, incluso en respuesta a una orden judicial. El control sobre la clave de encriptación de un dispositivo está únicamente en manos del cliente, aseguró la compañía.

La DEA declinó hacer comentarios sobre estos temas debido a los procedimientos legales en curso derivados de la investigación de Krokos.

Asegurar que contenga “claves” de cifrado para decodificar las comunicaciones puede no ser la única forma en que las fuerzas del orden público estadounidenses pueden hacer que un teléfono sea vulnerable antes de venderlo o entregárselo a un sospechoso. Esta posibilidad queda ilustrada en un correo electrónico del 20 de mayo de 2015, sobre el que no se ha informado anteriormente, entre el personal de Hacking Team, una empresa italiana que vendió tecnología de vigilancia a distintos gobiernos. El mensaje, que no tiene ninguna conexión conocida con la investigación de Krokos, sugiere que el gobierno podría tratar de infectar los teléfonos con software de vigilancia antes de que los agentes distribuyesen estos dispositivos entre sospechosos (o hacer que otros hicieran lo mismo). Una carta posterior del Departamento de Justicia al Congreso divulgada por Motherboard reconoció esta técnica, pero el correo electrónico de Hacking Team plantea nuevas preguntas sobre la escala y los detalles del método.

BlackBerry respondió a la solicitud de comentario de Human Rights Watch sobre el correo electrónico de Hacking Team de mayo de 2015 declarando que no había tenido ninguna relación con Hacking Team y que su análisis no había revelado ninguna brecha de seguridad de su plataforma por parte de la empresa de vigilancia.

Las políticas del gobierno de EE.UU. para distribuir secretamente los dispositivos que ha intervenido mediante la obtención de claves de encriptado o la instalación de herramientas de vigilancia siguen siendo en gran parte desconocidas. Documentos que el Buró Federal de Investigaciones (FBI) divulgó en 2011 mencionan que buscan una orden explícita para un proceso de “dos pasos” de instalar un mecanismo de espionaje en una computadora de EE.UU. y luego llevar a cabo la vigilancia, pero no está claro si la DEA adoptó procedimientos estándar similares para las medidas que ha utilizado o considerado.

Bajo las leyes internacionales de derechos humanos, todos los métodos de vigilancia que interfieren con la privacidad deben ser autorizados por leyes claras y públicamente disponibles; estar sujetos a la aprobación de un tribunal u otro organismo independiente para fines específicos, como la protección de la seguridad pública o la seguridad nacional; y ser proporcionales a esos objetivos. Socavar la seguridad de los dispositivos para llevar a cabo la vigilancia podría tener repercusiones a largo plazo para la privacidad, incluso para las personas que no sean los objetivos de vigilancia originalmente previstos, por lo que es aún más importante que el Departamento de Justicia divulgue sus políticas con respecto a estas tácticas.

“Estos son métodos de investigación intrusivos tienen consecuencias de derechos de gran alcance en EE.UU. y en todo el mundo”, dijo St.Vincent. “El Departamento de Justicia debería divulgar sus políticas para difundir dispositivos vulnerables, ya sea en EE.UU. o en otros lugares, y el Congreso y los tribunales deben estar atentos para prevenir posibles abusos”.

Los comentarios de expertos y ex funcionarios entrevistados sobre el tema y más detalles sobre los documentos localizados por Human Rights Watch se proporcionan a continuación.